Odczytywanie historii z… moczu

12 października 2010, 16:17Góralek przylądkowy to małe, zabawne zwierzątko. Gatunek ten ma niecodzienny zwyczaj korzystania z publicznych toalet, tych samych przez nawet tysiące lat. Gromadzące się przez pokolenia osady stanowią cenne źródło informacji o zmianach środowiska naturalnego.

Fizyczne granice dla wirtualnych danych

17 października 2011, 17:31Naukowcom z Virginia Tech udało się opracować nowatorską technologię bezpieczeństwa, która określa dostęp do danych zamykając je w... fizycznych granicach. Pomysł polega na nadawaniu smartfonom uprawnień w zależności od tego, gdzie się znajdują. Poza wyznaczonym obszarem dane byłyby całkowicie usuwane

Uzyskano kubity w temperaturze pokojowej

4 lipca 2012, 11:17Jednym z najważniejszych wyzwań stojących przed naukowcami pracującymi nad kwantowymi komputerami jest stworzenie stabilnego kubitu (kwantowego bitu), który może istnieć w temperaturze pokojowej. Naukowcom z Uniwersytetu Harvarda udało się rozwiązać ten problem.

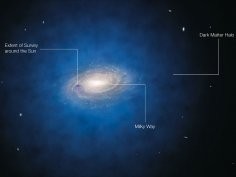

CERN zarejestrował nadmiar pozytonów w promieniowaniu kosmicznym

4 kwietnia 2013, 11:33Międzynarodowy zespół naukowy odpowiedzialny za Alpha Magnetic Spectrometer poinformował o zarejestrowaniu nadmiaru pozytonów w promieniowaniu kosmicznym. AMS przez półtora roku pracy zanotował 25 miliardów zdarzeń, a wśród nich 400 000 pozytonów o energiach od 0,5 d0 350 GeV (gigaelektronowoltów). To największy w historii zbiór cząstek antymaterii złapanych w przestrzeni kosmicznej.

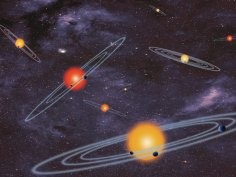

Ponad 700 nowych planet

27 lutego 2014, 10:16NASA poinformowała, że Teleskop Keplera odkrył 715 nowych planet. Krążą one wokół 305 gwiazd. Odkryć dokonano dzięki analizie danych dostarczonych przez teleskop pomiędzy majem 2009 a marcem 2011 roku.

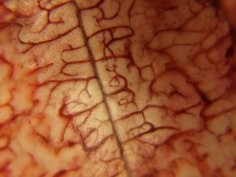

Sieci neuronowe równają do mózgu

19 grudnia 2014, 10:36Najnowsza generacja komputerowych sieci neuronowych rozpoznaje obrazy równie dobrze, jak robią to mózgi naczelnych. James DiCarlo, profesor neurologii z MIT-u i główny autor badań opisujących osiągnięcia sieci neuronowych, podkreśla niezwykle istotny fakt. Jako, że sieci neuronowe usiłują naśladować ludzki mózg, ostatnie osiągnięcia tych sieci oznaczają, że prace idą w dobrym kierunku, a naukowcy dość dobrze rozumieją strukturę mózgu, skoro udaje im się zbudować coś, co do dobrze naśladuje

Powstanie najpotężniejsza kamera w dziejach

2 września 2015, 08:40Amerykański Departament Energii (DoE) zatwierdził budowę kamery o rozdzielczości 3,2 gigapiksela. To najpotężniejsze tego typu urządzenie będzie 'okiem' Large Synoptic Survey Telescope (LSST).

Predyspozycje sobie, a super-DNA sobie

14 kwietnia 2016, 06:00U niektórych osób występuje super-DNA, które mimo istnienia mutacji, chroni przed chorobami genetycznymi, w tym mukowiscydozą.

Dron monitoruje wpływ ludzi na las deszczowy

27 stycznia 2017, 06:14Latem zeszłego roku prof. Anthony Cummings z Uniwersytetu Teksańskiego w Dallas podzielił się z plemieniem Makushi z Gujany pomysłem, by wykorzystać drony do monitorowania wpływu zmian w uprawie poletek na terenie lasu deszczowego na ekosystem.

Wkrótce ruszy Belle II, konkurencja dla LHCb

15 stycznia 2018, 12:59W lutym japońska High Energy Accelerator Research Organization z siedzibą w Tsukubie uruchomi po raz pierwszy eksperyment Belle II. Bazuje on na dotychczasowych osiągnięciach eksperymentu Belle oraz Wielkiego Zderzacza Hadronów. Jest jednak znacznie dokładniejszy, a celem Belle II jest uzupełnienie dotychczasowych modeli fizycznych.